Cryptographie post-quantique, Eviden lance ses premières solutions d'identité numérique résistantes aux attaques quantiques - IT SOCIAL

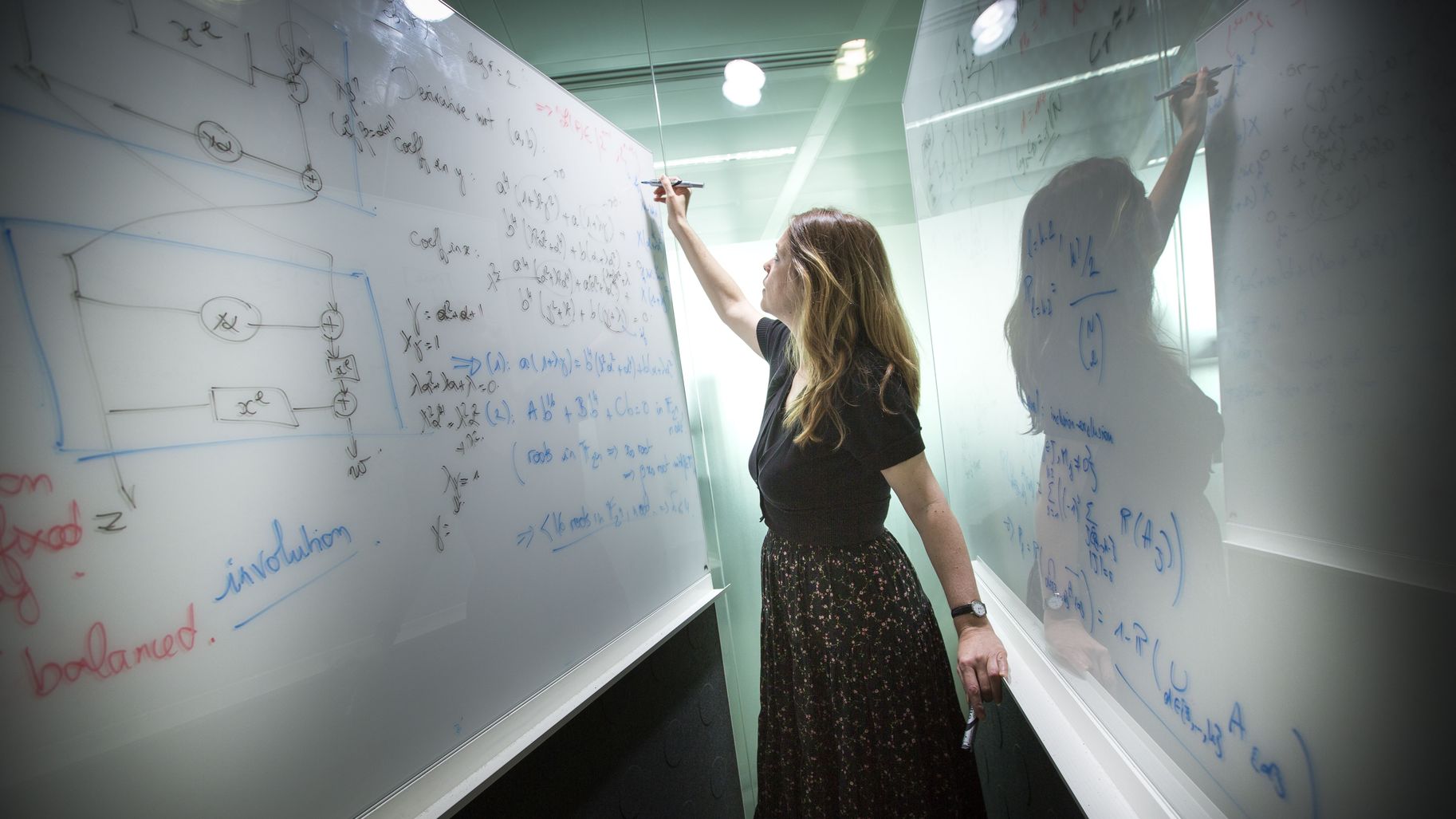

WebTech#SCS - La cryptographie post-quantique et les enjeux associés aux implémentations des algos proposés

Cryptographie post-quantique : les enjeux autour des quatre algorithmes sélectionnés par le NIST - Next

La cryptographie post-quantique ne devrait pas être payante, nous la mettons donc à disposition de tous, gratuitement et de manière irrévocable

Cryptographie quantique, cryptographie résistante au quantique : quelles différences ? - TheGreenBow